俄罗斯黑客组织GreedyBear利用150个恶意Firefox浏览器扩展程序,在五周时间内窃取用户超过100万美元的加密货币资产。该组织通过模仿MetaMask、Exodus等主流钱包应用,采用“扩展程序空心化”技术规避应用商店审核机制,并在更新过程中注入恶意代码,从而非法获取用户钱包凭证。同时该

俄罗斯黑客组织GreedyBear利用150个恶意Firefox浏览器扩展程序,在五周时间内窃取用户超过100万美元的加密货币资产。该组织通过模仿MetaMask、Exodus等主流钱包应用,采用“扩展程序空心化”技术规避应用商店审核机制,并在更新过程中注入恶意代码,从而非法获取用户钱包凭证。同时该组织构建了近500个恶意Windows应用程序及多个钓鱼网站,形成规模化运作模式。安全机构建议用户严格使用官方认证的浏览器扩展程序,并将核心数字资产转移至硬件钱包存储。

版权声明:如无特殊标注,文章均为本站原创,转载时请以链接形式注明文章出处。

为您推荐

7月1日,美国联邦检察官宣布四名朝鲜公民通过伪装远程IT工作者身份,非法侵入亚特兰大区块链初创企业并盗取总计91.5万美元加密资产。指控文件显示,涉案人员先在阿联酋活动后,以虚假身份渗透美塞两国加密企业,通过两次操作分别窃取17.5万美元和74万美元,并利用混币器及伪造证件完成洗钱。

近期加密钱包相关恶意扩展攻击事件频发,Slush强调此类攻击可能造成数字资产损失,用户需保持警惕并核实扩展程序来源。7月1日,Sui生态加密钱包Slush团队监测到针对Firefox用户的恶意浏览器扩展程序。该钱包官方提示用户,当前产品仅兼容Chrome浏览器,建议用户通过官方渠道安装扩展程序。

7月3日,Sentinel Labs周三发布报告称,朝鲜黑客组织正通过Telegram等通讯平台传播针对苹果设备的恶意软件NimDoor。攻击者伪装成可信联系人,以Zoom更新程序为诱饵诱导受害者安装该恶意软件。

俄罗斯实体正通过吉尔吉斯斯坦加密货币体系规避国际制裁以获取军民两用物资,TRM Labs报告揭示该国自2022年1月实施《虚拟资产法》后,已发放126个VASP许可证,交易量从2022年5900万美元激增至2024年前七个月42亿美元。调查发现吉尔吉斯斯坦注册的交易所存在空壳实体,重复使用相同地址及

慢雾余弦7月28日披露,某黑客组织在V2EX平台以高福利待遇为诱饵发布虚假技术岗位招聘信息,通过要求求职者基于预置恶意代码仓库进行开发测试实施攻击。该组织提供的代码模板包含隐蔽后门程序,一旦求职者在本地环境执行调试,设备将被植入恶意软件,导致加密货币钱包密钥、交易平台账户凭证等敏感数据遭窃取。攻击者

安全机构SentinelLABS最新披露,8月7日监测到诈骗者通过伪装成最大可提取价值(MEV)交易机器人的恶意智能合约,利用AI生成的YouTube视频教程及代码混淆技术实施攻击,累计盗取超100万美元加密资产。链上数据显示,单个最大攻击钱包已接收244.9枚ETH(约90.2万美元),该地址与拥

俄罗斯黑客组织GreedyBear利用150个恶意Firefox浏览器扩展程序,在五周时间内窃取用户超过100万美元的加密货币资产。该组织通过模仿MetaMask、Exodus等主流钱包应用,采用“扩展程序空心化”技术规避应用商店审核机制,并在更新过程中注入恶意代码,从而非法获取用户钱包凭证。同时该

美国北加州联邦检察官办公室8月13日宣布侦破一起重大加密货币洗钱案件。检方指控8名嫌疑人通过网络钓鱼入侵移动购物平台账户系统,利用虚假订单和数字支付卡套取资金后,通过购买礼品卡转换为加密货币进行洗钱,最终将资金兑换为美元。涉案金额超过100万美元。所有被告已被逮捕并获准保释,将于8月25日在奥克兰联

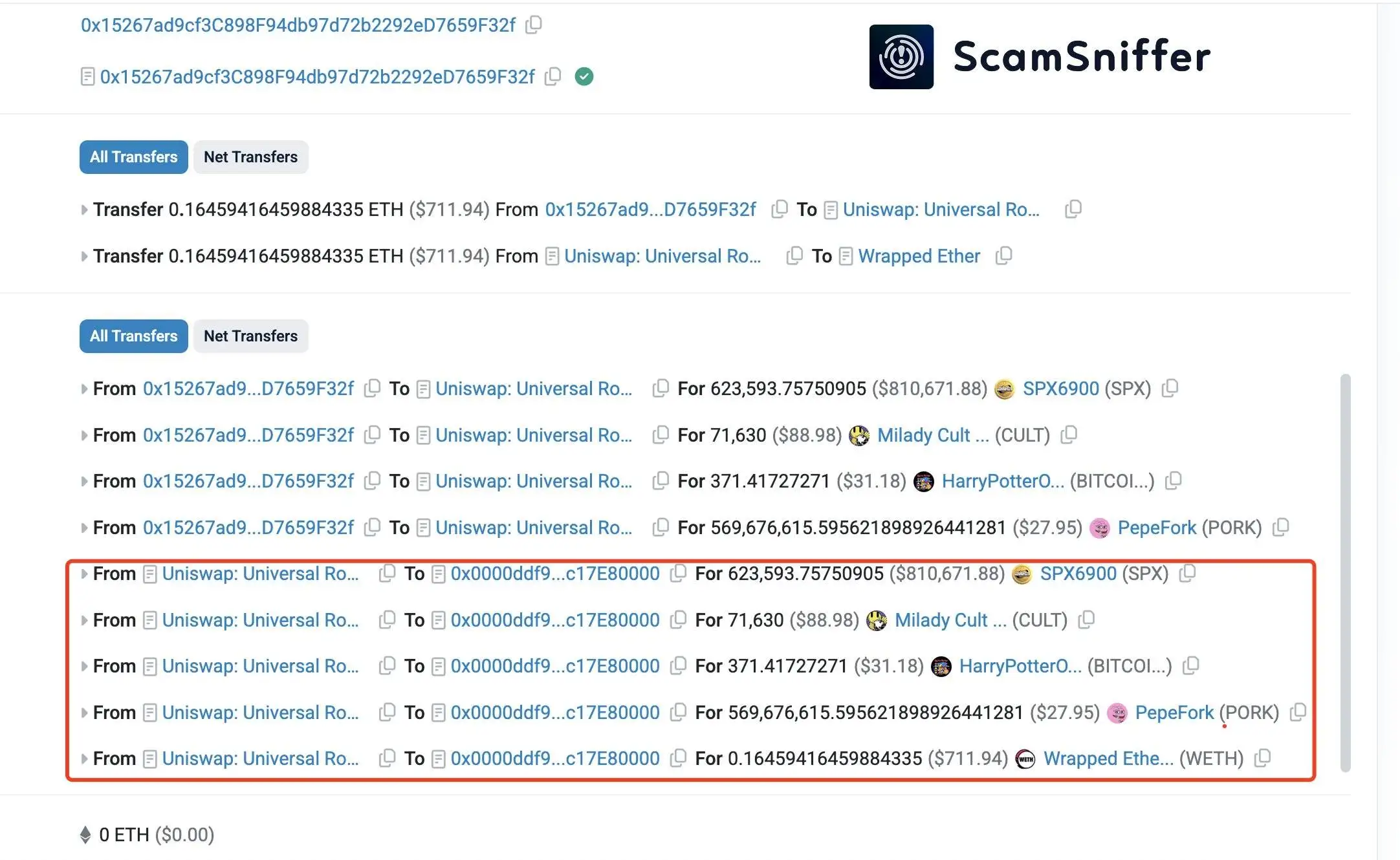

Scam Sniffer监测显示,8月22日,一名用户因签署伪装成Uniswap交易的钓鱼批量合约,导致价值约100万美元的代币和NFT资产损失。

链上分析师Ai瞻监测显示,9月6日,一名大户在10分钟前向币安充值3711枚ETH(约1593万美元),该地址自两年前以均价3912美元持续建仓,此次操作将实现约141.7万美元利润。目前该钱包尚存3000枚ETH持仓,账面浮盈约113万美元。